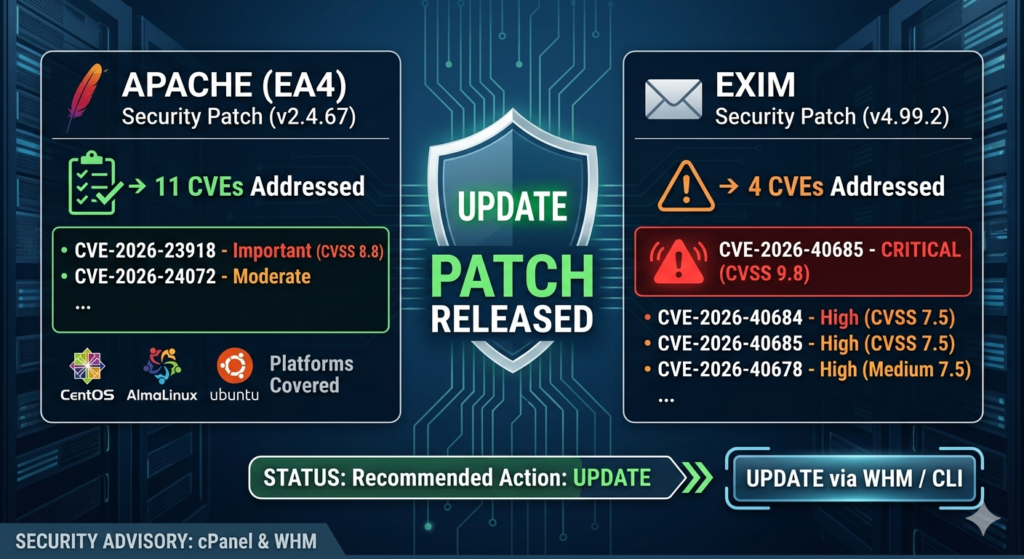

Tối ngày 05/05/2026 cPanel gửi thông báo đến toàn thể các đối tác và khách hàng về các bản vá liên quan lỗi bảo mật của Apache – EA4 (CVE-2026-23918) và Exim (CVE-2026-40684, CVE-2026-40685, CVE-2026-40686, CVE-2026-40687)

Apache (EasyApache 4 v25.57)

Phiên bản Apache HTTP Server được nâng cấp từ v2.4.66 lên v2.4.67.

- Lỗ hổng nghiêm trọng nhất: CVE-2026-23918 (CVSS 8.8) liên quan đến module

mod_http2. - Ảnh hưởng: Các hệ điều hành CentOS 7, AlmaLinux 9 và Ubuntu (20.04/22.04/24.04).

- Tác động: Đây là bản cập nhật gói tiêu chuẩn, không gây gián đoạn dịch vụ (downtime) và không yêu cầu thay đổi cấu hình.

Kiểm tra bằng lệnh sau:

httpd -V | grep versionChạy lệnh sau để upgrade:

- AlmaLinux

dnf clean all

dnf makecache

dnf -y update ea-apache*- CloudLinux

yum update ea-apache24 --enablerepo=cl-ea4-testing- Imunify360

yum update ea-apache24 --enablerepo=imunify360-ea-php-hardened-beta- Unbuntu

apt update

apt install --only-upgrade "ea-apache24*"Danh sách các mã lỗi bảo mật (CVE) được xử lý:

- CVE-2026-23918 – Quan trọng (Important – CVSS 8.8): Liên quan đến

mod_http2. Mặc dù module này không được bật mặc định, nhưng nó lại được sử dụng rất phổ biến trong nhiều môi trường máy chủ hiện nay. - CVE-2026-24072 – Trung bình (Moderate): Liên quan đến

mod_rewrite. Đây là thành phần nằm trong nhân (core) của Apache HTTP Server và được bật mặc định. - CVE-2026-33006 – Trung bình (Moderate)

- CVE-2026-29168 – Thấp (Low)

- CVE-2026-29169 – Thấp (Low)

- CVE-2026-33007 – Thấp (Low)

- CVE-2026-33523 – Thấp (Low)

- CVE-2026-33857 – Thấp (Low)

- CVE-2026-34032 – Thấp (Low)

- CVE-2026-34059 – Thấp (Low)

Chi tiết: https://support.cpanel.net/hc/en-us/articles/40229402602519-Security-CVE-2026-23918

Exim Security Update (Exim 4.99.2)

Bản cập nhật này giải quyết 4 lỗ hổng bảo mật trong hệ thống gửi nhận thư Exim.

- Lỗ hổng đặc biệt nguy hiểm: CVE-2026-40685 với điểm CVSS 9.8 (Critical), có nguy cơ bị khai thác cực cao nếu không được vá kịp thời.

- Ảnh hưởng: Các hệ điều hành CentOS 7, AlmaLinux 9 và Ubuntu (20.04/22.04/24.04).

- Tác động: Tương tự như Apache, việc cập nhật Exim sẽ diễn ra nhanh chóng và không làm gián đoạn việc gửi/nhận mail của khách hàng.

Dù hiện tại chưa ghi nhận các vụ tấn công thực tế khai thác các lỗ hổng này, việc chủ động phòng ngừa là ưu tiên hàng đầu.

Kiểm tra bằng lệnh sau:

exim --versionMặc định Exim nằm trong gói cập nhật của cPanel vì vậy để upgrade chạy lệnh sau:

/scripts/upcp --forceDanh sách các mã lỗi bảo mật (CVE) được xử lý:

- CVE-2026-40685 – Nguy cấp (Critical – CVSS 9.8): Đây là lỗ hổng nghiêm trọng nhất, có mức điểm gần như tuyệt đối, cho thấy rủi ro bị khai thác từ xa là rất lớn.

- CVE-2026-40684 – Cao (High – CVSS 7.5)

- CVE-2026-40686 – Trung bình (Medium)

- CVE-2026-40687 – Trung bình (Medium)

Hiện tại vHost đã hoàn tất upgrade cho toàn bộ dịch vụ liên quan đến Apache-EA4 và Exim, đảm bảo khách hàng sử dụng dịch vụ an toàn.