Scrubbing Center là gì?

Scrubbing Center là một hệ thống trung tâm dùng để phân tích và loại bỏ các lưu lượng (traffic) độc hại bao gồm DDoS, các lỗ hổng đã biết và bị khai thác, các nguồn IP bị tấn công nằm trong danh sách nguy hiểm (bad IP reputation) trước khi đi vào server.

Scrubbing Center thường được sử dụng trong các tập đoàn lớn, các ISP và các nhà cung cấp dịch vụ Cloud để bảo vệ cho một số dịch vụ quan trọng. Khi bị tấn công, lưu lượng sẽ được chuyển hướng tới Scrubbing Center để phân tích và loại bỏ các lưu lượng độc hại. Sau đó chuyển lưu lượng sạch trở lại mạng để phân phối cho server mà không gây gián đoạn dịch vụ.

Tính đến ngày 2/10/2021 tại Việt Nam chưa có bất kì một nhà cung cấp dịch vụ Scrubbing Center nào cho phép khách hàng chuyển hướng (redirect) lưu lượng tấn công tới để làm sạch traffic và vHost là đơn vị duy nhất có khả năng cung cấp dịch vụ Scrubbing Center.

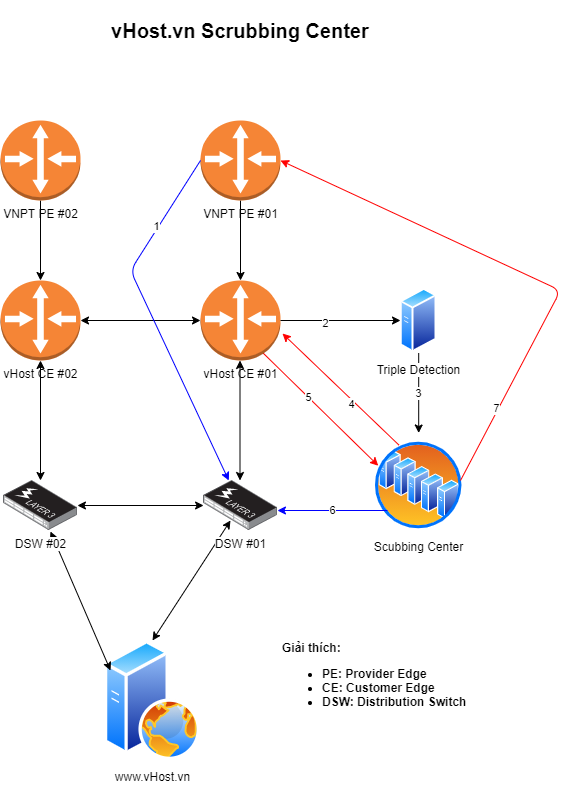

Scrubbing Center hoạt động như thế nào?

Hãy cùng chúng tôi tìm hiểu xem Scrubbing Center tại vHost hoạt động như thế nào qua thông tin sau đây.

1. Bình thường traffic sẽ đi thẳng từ router nhà mạng đến router của vHost, sau đó chuyển tiếp vào switch và switch sẽ chuyển traffic về cho server.

2. Hệ thống Triple Detection sẽ giám sát lưu lượng để phát hiện traffic bất thường

3. Khi phát hiện tấn công hệ thống Triple Detection sẽ gửi thông tin IP đang bị tấn công đến Scrubbing Center

4. Hệ thống Scrubbing Center sẽ trigger quảng bá BGP next-hop self để quảng bá IP đang bị tấn công /32 (đối với IPv4) hoặc /128 (đối với IPv6) tới router của nhà mạng. Yêu cầu cần có sự phối hợp từ các nhà mạng cho phép (accept routing filter) quảng bá /32 (đối với IPv4) hoặc /128 (đối với IPv6) từ phía router của nhà cung cấp gửi lên.

5. Router nhà mạng học bảng route và nhận được quảng bá /32 hoặc /128 từ phía router vHost quảng bá lên. Và ngay lập tức điều phối lưu lượng liên quan tới IP đang bị tấn công qua cụm máy chủ Scrubbing Center để clean và mitigate (scrub).

6. Traffic bẩn được loại bỏ (scrub) và traffic sạch sẽ được chuyển đến Distribution Switch để chuyển tiếp vào trong server mà không gây gián đoạn dịch vụ.

7. Nếu traffic bị tấn công lớn hơn tổng băng thông cho phép sẽ trigger BGP community RTBH lên upstream (cần có sự hỗ trợ BGP community từ các upstream).

Những datacenter nào tại Việt Nam đã hỗ trợ BGP Community RTBH?

- Datacenter VNPT tại khu vực Hồ Chí Minh: đã hỗ trợ

- Datacenter VNPT tại khu vực Hà Nội: chưa hỗ trợ

- Datacenter FPT tại khu vực Hồ Chí Minh và Hà Nội: đã hỗ trợ

- Datacenter Viettel tại khu vực Hồ Chí Minh và Hà Nội: chưa hỗ trợ

- Datacenter CMC tại khu vực Hồ Chí Minh và Hà Nội: không tìm thấy thông tin công bố public các community này.

RTBH là gì?

- Quý khách có thể tham khảo cách thức triển khai tại: https://vhost.vn/rtbh-la-gi/

Những datacenter nào tại Việt Nam đã hỗ trợ accept prefix /32 (đối với IPv4) hoặc /128 (đối với IPv6)

Hiện tại tại Việt Nam chỉ có duy nhất datacenter VNPT Hồ Chí Minh hỗ trợ accept prefix /32 (đối với IPv4) hoặc /128 (đối với IPv6). Tất cả các datacenter còn lại chưa hỗ trợ và không hỗ trợ.

Kịch bản của hệ thống Scrubbing Center hoạt động như thế nào?

Về cơ bản Scrubbing Center tại vHost hoạt động dựa trên 4 nhóm hành động cơ bản:

- Khi phát hiện tấn công.

- Khi tấn công ngừng.

- Khi firewall rule được tự động phân tích và tạo ra.

- Khi firewall rule được thu hồi.

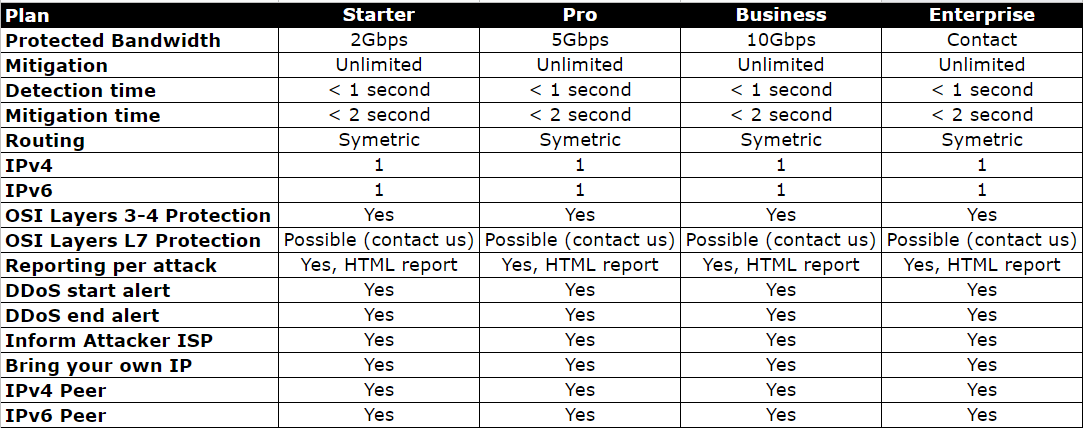

Hãy cùng xem thử 1 ví dụ trong trường hợp khách hàng thuê gói dịch vụ Scrubbing Center với plan là Starter, bao gồm 2 Gbps Protected Bandwidth (băng thông ứng cứu)

1. Như vậy khi phát hiện tấn công, hệ thống vHost sẽ:

- Tự động điều hướng qua Scrubbing Center để clean traffic.

- Tự động phân tích cách đánh và tự động tạo firewall rule để chặn.

- Tự động capture packet mẫu để lưu trữ data

- Tự động thông báo DDoS tới khách hàng hoặc đội ngũ kỹ thuật

- Tự động gửi thông tin về hệ thống syslog tập trung

- Tự động thực hiện RTBH khi băng thông vượt ngưỡng cho phép: 2Gbps

- Send SNMP trap (ví dụ: shutdown port mạng switch của server trong hệ thống mạng đang thực hiện ddos ra ngoài).

- Play a sound: bật chuông báo động để đội ngũ NOC trực 24/7 nhận thông tin

2. Khi tấn công ngừng và không còn DDoS nữa, hệ thống vHost sẽ:

- Tự động cancel việc chuyển hướng về Scrubbing Center và điều hướng traffic về luồng thông tin như bước 1 trong mô hình ở trên.

- Tự động gửi thông báo ngừng tấn công DDoS tới khách hàng

- Tự động gửi báo cáo tổng quát về cuộc tấn công tới cho khách hàng

- Gửi thông tin log về hệ thống lưu trữ log tập trung

- Send SNMP trap (ví dụ: mở lại port mạng switch của server trong hệ thống mạng đã bị shutdown ở bước 1 ở trên).

- Play a sound: bật chuông báo động để đội ngũ NOC trực 24/7 nhận thông tin

3. Khi firewall rule được tự động tạo ra

- Thông báo chủ sở hữu IP tấn công để họ biết và phối hợp take down nguồn server đang thực hiện tấn công

- Apply BGP Flowspec

- Apply firewall rule tới third-party firewall

- Tự động capture packet mẫu để lưu trữ data

- Gửi thông báo email tới các bộ phận liên quan

- Gửi thông tin log về hệ thống lưu trữ log tập trung

- Play a sound: bật chuông báo động để đội ngũ NOC trực 24/7 nhận thông tin

4. Khi firewall rule được tự động thu hồi

- Delete firewall rule trên third-party firewall

- Gửi thông báo email tới các bộ phận liên quan

- Gửi thông tin log về hệ thống lưu trữ log tập trung

- Play a sound: bật chuông báo động để đội ngũ NOC trực 24/7 nhận thông tin

Toàn bộ các quá trình kể trên từ khi phát hiện cho tới khi ngừng tấn công, từ khi phân tích và tạo firewall rule phù hợp để ngăn chặn cho tới khi cancel hệ thống filtering rule đều diễn ra hoàn toàn tự động mà không cần con người can thiệp.

Nếu bạn quan tâm tới hệ thống Scrubbing Center, vui lòng liên hệ với đội ngũ vHost để được hỗ trợ thêm thông tin.