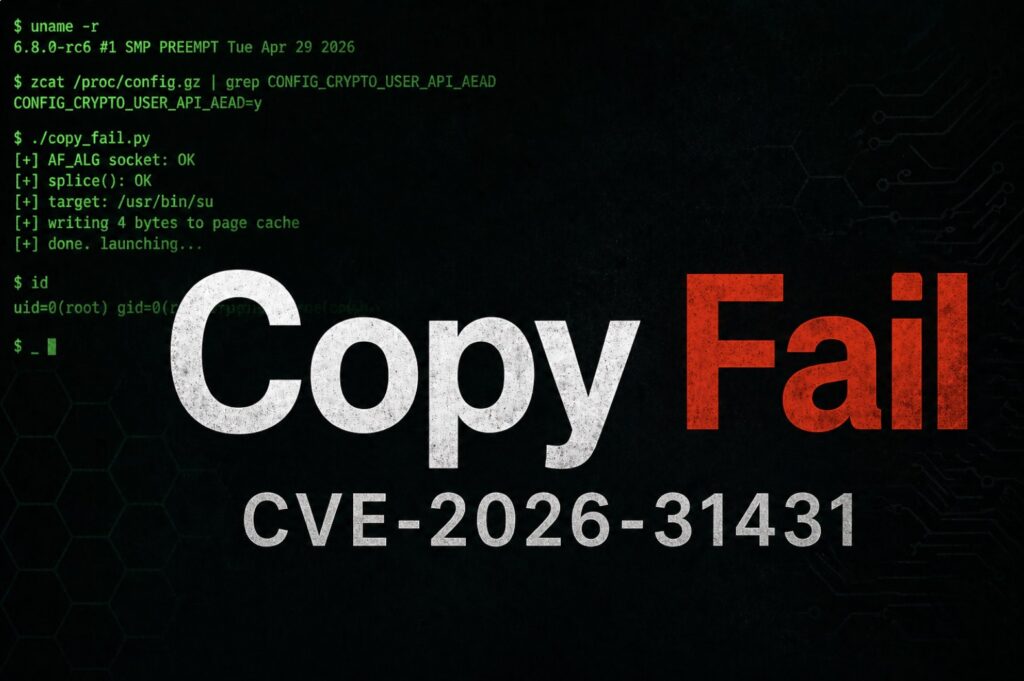

Lỗ hổng bảo mật cấp nhân CVE-2026-31431 (“Copy Fail”) ảnh hưởng đến các hệ thống Linux chạy nhân 4.14 trở lên đã được xác định.

Chúng tôi chia sẻ thông tin này vì nó có thể ảnh hưởng đến các máy chủ mà Quý khách quản lý. Các nhà cung cấp hệ điều hành lớn đang tích cực phát hành các bản vá lỗi và biện pháp khắc phục.

Tại bài này chúng tôi tổng hợp các thông tin mà Quý khách cần để có thể tham khảo thêm:

- AlmaLinux: https://almalinux.org/blog/2026-05-01-cve-2026-31431-copy-fail/

- AlpineLinux: https://security.alpinelinux.org/vuln/CVE-2026-31431

- CloudLinux: https://blog.cloudlinux.com/cve-2026-31431-copy-fail-kernel-update

- Debian: https://security-tracker.debian.org/tracker/CVE-2026-31431

- Red Hat Enterprise Linux: https://access.redhat.com/security/vulnerabilities/RHSB-2026-02

- Rocky Linux: https://kb.ciq.com/article/rocky-linux/rl-cve-2026-31431-mitigation

- SUSE: https://www.suse.com/security/cve/CVE-2026-31431.html

- Ubuntu: https://ubuntu.com/security/CVE-2026-31431

Nếu Quý khách sử dụng KernelCare, một giải pháp được phát triển bởi CloudLinux/Imunify360 thì hệ thống đã được tự động vá lỗi (patch) mà không cần phải reboot server. Hiện tại vHost đã patch cho toàn bộ các server production hoàn tất.

Chúng tôi khuyến cáo khách hàng patch ngay lập tức để đảm bảo server được an toàn và không gây ảnh hưởng đến các khách hàng khác trong cùng datacenter.